Quantas portas abertas existem sem que você perceba?

Contas de ex-funcionários.

Perfis de teste que nunca foram deletados.

Usuários temporários que viraram permanentes.

Esses acessos esquecidos são como chaves largadas no balcão, esperando alguém usá-las.

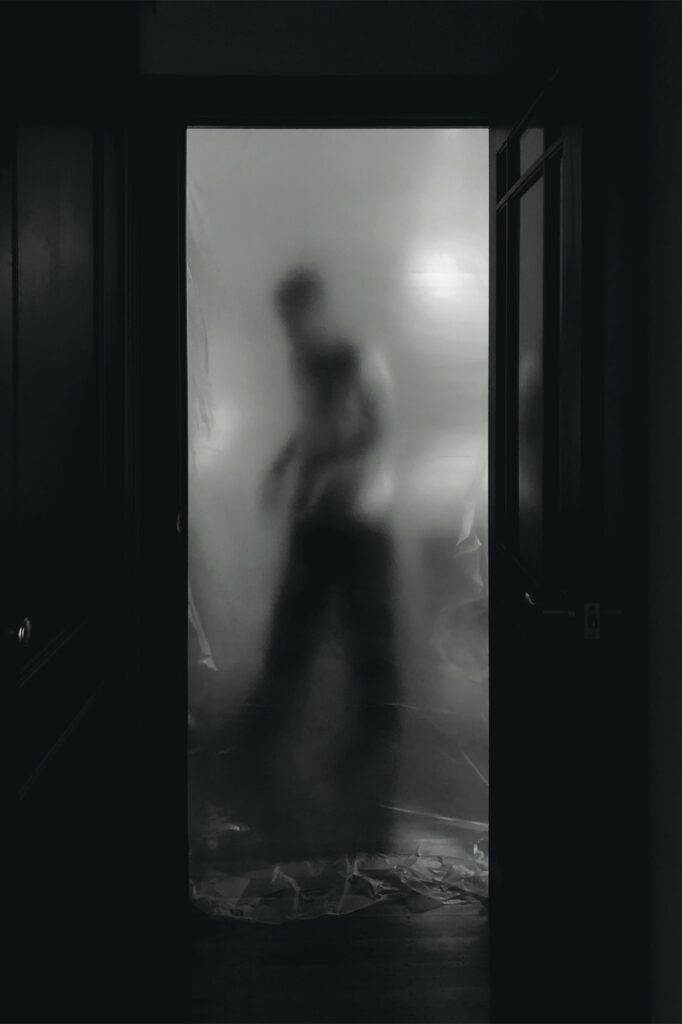

O inimigo não precisa invadir: ele só precisa encontrar o que você esqueceu

Atacantes não precisam quebrar firewalls quando existem acessos ativos à espera de exploração. Identidades fantasmas são as portas mais fáceis de atravessar — e quase sempre passam despercebidas pelos gestores.

O que acontece quando as “identidades fantasmas” continuam vivas

- Cada credencial esquecida aumenta a superfície de ataque.

- Perfis antigos podem ser vendidos ou explorados sem esforço.

- Quanto maior a empresa, maior a chance de brechas silenciosas.

É como deixar as luzes acesas numa casa vazia: sinal de que há uma entrada aberta para quem quiser entrar.

O caminho para eliminar acessos que não deveriam existir

Empresas maduras criam processos claros para:

- Revogar acessos imediatamente após desligamentos.

- Fazer varreduras periódicas para detectar contas inativas.

- Usar ITDR para monitorar tentativas de login em perfis esquecidos.

Essa disciplina fecha as portas que ninguém lembrava que estavam abertas.

Perguntas que revelam se você está realmente seguro

❓ Quantos logins inativos existem hoje nos seus sistemas?

❓ Há ex-funcionários que ainda mantêm credenciais ativas?

❓ Você sabe exatamente quantas identidades “fantasmas” circulam no seu ambiente?

Se não há respostas claras, o risco já está instalado.

Eliminar acessos esquecidos é menos opcional do que parece

Segurança não se perde em ataques complexos. Ela se perde no descuido básico de não desligar uma conta no momento certo.

[Quero Eliminar Identidades Fantasmas Agora]

[Falar com um Especialista em Gestão de Identidades]